Fikri DAL

Marmara Üniversitesi, Siber Güvenlik Yüksek Lisans 2023-2024

Kadıköy/İstanbul

fikri@dal.net.tr

https://www.linkedin.com/groups/12649306/

Özet

DDoS, “Distributed Denial of Service” teriminin kısaltmasıdır ve Türkçe’de Dağıtılmış Servis Reddi ” olarak adlandırılır . Bu tür saldırılar , bir hizmeti örneğin bir web sitesi veya bir çevrimiçi uygulama ) normalde olduğundan çok daha fazla trafikle , genellikle botnet adı verilen bir grup bilgisayar veya cihaz tarafından hedef alarak aşırı yüklenmesiyle gerçekleşir.

DDOS’un temel amacı, hedef sistem veya ağın kaynaklarını tüketmek veya hizmeti kullanılamaz hale getirmektir . Bu, normal kullanıcıların hedef hizmete erişimini engeller ve genellikle kurban sistemlerde ciddi performans sorunlarına yol açabilir.

Anahtar kelimeler: ddos, saldırı, botnet

- GİRİŞ

DDoS, “Distributed Denial of Service” teriminin kısaltmasıdır ve Türkçe’de Dağıtılmış Servis Reddi ” olarak adlandırılır . Bu tür saldırılar , bir hizmeti örneğin bir web sitesi veya bir çevrimiçi uygulama ) normalde olduğundan çok daha fazla trafikle , genellikle botnet adı verilen bir grup bilgisayar veya cihaz tarafından hedef alarak aşırı yüklenmesiyle gerçekleşir.

DDOS’un temel amacı, hedef sistem veya ağın kaynaklarını tüketmek veya hizmeti kullanılamaz hale getirmektir . Bu, normal kullanıcıların hedef hizmete erişimini engeller ve genellikle kurban sistemlerde ciddi performans sorunlarına yol açabilir.

Distributed Denial of Service saldırıları , saldırganın kontrolündeki çok sayıda bilgisayar veya cihazın birlikte çalışmasıyla gerçekleştirilir. Bu botnet’ler, genellikle zombi bilgisayarlar veya köle bilgisayarlar adı verilen bilgisayarları içerir. Saldırgan, bu bilgisayarları uzaktan kontrol ederek belirli bir hedefi bombardımana tutabilir.

Şekil 1. DDOS Nasıl Yapılır

2. DDOS NEDEN YAPILIR

Hacktivizm, DDOS bazen sosyo-politik nedenlere dayanan karanlık güçlerin yönlendirdiği bir eylemdir. Politik çevreler veya dijital platformlarda söz sahibi olmaya çalışan bazı gruplar, DDOS saldırılarını kullanarak seslerini duyurmaya çalışabilirler.

Fidye amaçlı DDOS saldırıları, dijital korsanların bir kuruma veya kuruluşa saldırıyı durdurmak için maddi taleplerde bulunarak gerçekleşebilir. Bu tür saldırılara RDOS da denir.

Rekabet avantajı elde etmek amacıyla DDOS saldırıları kullanılabilir. Örneğin, bir şirket, müşterilerin rakip bir web sitesine erişmesini engellemek için DDOS saldırısı başlatabilir.

Bot ağları, güvenliği ihlal edilmiş cihazların ağlarını kullanarak DDOS saldırıları başlatmak için kullanılır. Siber suçlular, bu bot ağlarını kiralar veya dark web’de satabilirler.

İntikam amaçlı DDOS saldırıları, bireylerin veya şirketlerin yanlış algılanmasına karşı bir tepki olarak gerçekleşebilir.

Güvenlik testi için DDOS saldırıları kullanılabilir. Bu tür saldırılar, bir web sitesinin veya sunucunun güvenlik savunmasını test etmek ve potansiyel güvenlik açıklarını belirlemek amacıyla gerçekleştirilebilir.

Genel olarak, DDOS saldırıları çeşitli nedenlerle başlatılabilir, ancak temel amaç, bir web sitesinin veya hizmetin normal işleyişini bozmak, hedefe rahatsızlık vermek veya mali zarar vermektir.

2.1. DDOS SALDIRI ÇEŞİTLERİ

DDoS saldırıları genellikle şu şekillerde gerçekleşebilir;

Volumetrik Saldırılar Ağ trafiğini aşırı yükleyerek hedefin bant genişliğini tüketir.

Protokol Saldırıları Belirli ağ protokollerini hedef alarak kaynakları tüketir.

Uygulama Katmanı Saldırıları Hedefin uygulama katmanındaki servisleri doğrudan hedef alır, bu da genellikle uygulama seviyesinde performans sorunlarına neden olur.

2.2. BAZI DDOS ÇEŞİTLERİ

Ping flood: Saldırgan bir sunucuya aynı anda binlerce hatta milyonlarca ping isteği gönderir.

Smurf attack: ICMP’nin herhangi bir güvenlik veya doğrulama önlemi yoktur, bu da bir saldırganın ICMP isteğinde bir IP adresini taklit etmesini mümkün kılar. Smurf DDoS saldırısında, saldırgan binlerce sunucuya ping istekleri göndererek, ping isteklerinde hedefin IP adresini taklit ederek yanıtların saldırgana değil hedefe gitmesini sağlar. Çoğu modern ağ donanımı artık bu saldırıya karşı savunmasız değil.

Ping of death: Saldırgan hedefe izin verilen maksimum boyuttan daha büyük bir ping isteği gönderir. Hedefe giden yol boyunca yönlendiriciler ping’i daha küçük paketlere böler, böylece hedef bunları kabul eder, ancak büyük paketi daha küçük parçalardan yeniden birleştirmeye çalıştığında paket boyutu maksimumu aşar ve hedefi çökertir. Modern cihazlar bu saldırıya karşı savunmasız değildir.

3. DDOS TESPİT VE MÜCADELE

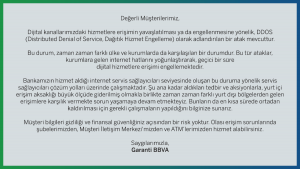

Algılama; Dağıtık bir DOS saldırısını durdurmak için sistem, saldırıyı normal kullanıcı trafiğinden ayırmalı ve bunu fark edebilmelidir. Bir ürün sürümünde veya başka bir duyuruda, bir web sitesi yasal ziyaretçilerle aşırı yüklenirse, sitenin yapmak isteyeceği son şey, bu ziyaretçileri kısıtlamak veya başka bir şekilde web sitesinin içeriğini görüntülemelerini engellemektir. IP itibarı, yaygın saldırı modelleri ve önceki veriler, doğru tespitte yardımcı olabilir.

Müdahale; Bu aşamada, DDoS koruma ağı, kötü amaçlı bot trafiğini akıllı bir şekilde eler ve geri kalan trafiğe yanıt verir, tanımlanmış bir tehdide karşı. Uygulama katmanı (L7) saldırıları için WAF sayfa kuralları veya daha düşük seviyeli (L3/L4) saldırıları işlemek için başka bir filtreleme işlemi kullanarak, ağ, kesinti girişimini azaltabilir.

Yönlendirme; Trafiği akıllıca yönlendirerek, etkili bir DDoS azaltma çözümü, kalan trafiği yönetilebilir parçalara böler ve hizmet reddini önler.

Uyarlanma; İyi bir ağ, trafiği, rahatsız edici IP bloklarının tekrarlanması, belirli ülkelerden gelen belirli saldırılar veya uygunsuz şekilde kullanılan belirli protokoller gibi kalıplar açısından analiz eder. Bir koruma hizmeti, saldırı modellerine uyum sağlayarak gelecekteki saldırılara karşı kendisini güçlendirebilir.

3.1 CDN ÜZERİNDEN MÜCADELE

CDN, içeriği dünya genelinde dağıtmak ve kullanıcılara daha hızlı erişim sağlamak amacıyla tasarlanmış bir ağdır. Ancak, sadece içeriği optimize etmekle kalmaz, aynı zamanda DDoS saldırılarına karşı etkili bir savunma mekanizması sunar.

CDN, gelen trafikleri bir dizi dağıtık sunucu aracılığıyla yönlendirir. Bu, saldırının etkilerini yayarak yükü dengeleyerek hedef alınan sistemi korur. Saldırganlar, tek bir noktayı hedef almak yerine bir dizi sunucu ile başa çıkmak zorunda kalırlar.

CDN, içerikleri önbelleğe alarak tekrar eden talepleri hızlı bir şekilde karşılar. Bu sırada, saldırganların zararlı trafiklerini tanımlayarak filtreleme yapabilir. Bu sayede, zararlı istekler hedefe ulaşamaz.

CDN, gerçek zamanlı trafik analizi ve izleme yaparak anormal aktiviteleri hızlı bir şekilde tespit eder. Anormallik tespit edildiğinde, trafik yönlendirme algoritmaları otomatik olarak devreye girer ve zararlı trafikleri izole eder.

Şekil 3. CDN yapısı

3.2 BULUT ÜZERİNDEN DDOS İLE MÜCADELE

Geleneksel DDoS azaltma çözümleri, sahada yaşayacak ve gelen trafiği filtreleyecek ekipmanların satın alınmasını içeriyordu. Bu yaklaşım, pahalı ekipmanların satın alınmasını ve bakımını yapmayı içerir ve aynı zamanda bir saldırıyı absorbe edebilecek bir ağa sahip olunmasına da dayanır. Bir DDoS saldırısı yeterince büyükse, ağ altyapısını devre dışı bırakabilir ve sahadaki herhangi bir çözümün etkili olmasını engelleyebilir. Bulut tabanlı bir DDoS azaltma hizmeti satın alırken belirli özelliklerin değerlendirilmesi gerekir;

Ölçeklenebilirlik,

Esneklik,

Güvenilirlik,

Ağ boyutu.

Şekil 4. DDOS ile mücadele aşamaları

4. SİBER GÜVENLİK STANDARTLARI VE MEVZUAT

Bir çok standartta ve mevzuatta DDOS ile ilgili açıklamalar veya atıflar mevcuttur. Bunlardan bazıları şu şekildedir;

ISO/IEC 27001 (Bilgi Güvenliği Yönetim Sistemi), bir kuruluşun bilgi güvenliği yönetim sistemini kurmasını, uygulamasını, denetlemesini ve sürekli olarak iyileştirmesini sağlayan bir standarttır. Bu standart, bir kuruluşun DDoS saldırıları gibi siber güvenlik tehditlerine karşı nasıl hazırlıklı olması gerektiği konusunda genel prensipler sağlar.

NIST Cybersecurity Framework; ABD Ulusal Standartlar ve Teknoloji Enstitüsü (NIST) tarafından geliştirilen bir çerçevedir. Çerçeve, bir kuruluşun siber güvenlik risklerini değerlendirmesine, koruma ve tespit stratejileri oluşturmasına ve mücadele etmesine yardımcı olur.

GDPR (Genel Veri Koruma Yönetmeliği), Avrupa Birliği’nde kişisel verilerin korunmasını düzenleyen bir mevzuattır. Bu mevzuat, veri ihlallerine karşı kuruluşların nasıl önlemler alması gerektiğini belirtir. DDoS saldırıları, veri ihlallerine neden olabilir ve bu da GDPR kapsamında sorumlulukları beraberinde getirir.

PCI DSS (Ödeme Kartı Endüstrisi Veri Güvenliği Standardı), Özellikle ödeme kartı bilgileriyle uğraşan kuruluşlar için geçerlidir. DDoS saldırıları, bu bilgilerin güvenliğini tehdit edebilir, bu nedenle PCI DSS, güvenliği koruma konusunda kuruluşlara yönergeler sunar.

5. ÖRNEK OLAY İNCELEMELERİ

Ekim 2019’da Garanti Bankası yoğun bir DDOS saldırısına maruz kaldı, Pazar günü başlayan bu atak çok uzun sürdü. Atak sırasında Garanti Bankası’nın bir çok servisi hizmet veremedi ve en sonunda Garanti Bankası açıklama yaptı.

Şekil 5. Garanti Bankası DDOS Duyurusu

Günümüzde en küçük web sitelerinden en büyük kurum ve kuruluşlara kadar her dijital ortam kullanıcısı DDOS saldırganları için bir hedeftir. DDOS birlikte mücadele edilmesi gereken zararlı bir olaydır.

KAYNAKÇA

- Clodflare Radar, https://radar.cloudflare.com/

- Akamai, What is a DDOS, https://www.akamai.com/glossary/what-is-ddos

- Imperva, Cyber Threat Index, https://www.imperva.com/cyber-threat-index/#ddod-threats

- Netscout, What is a reflection Amplification DDOS Attack, https://www.netscout.com/what-is-ddos/what-is-reflection-amplification-attack

- Cloudflare, Layer 3 Ddos, https://www.cloudflare.com/learning/ddos/layer-3-ddos-attacks/

- Arbor DDOS Attack TypeS

No responses yet